IT-Sicherheit

Es gibt zwei Arten von Unternehmen:

solche, die schon gehackt wurden, und solche, die es noch werden.

Robert Mueller, Direktor des FBI

Schützen Sie Ihr Unternehmen rechtzeitig vor Betriebsausfall, Imageschaden und den daraus resultierenden wirtschaftlichen Folgen!

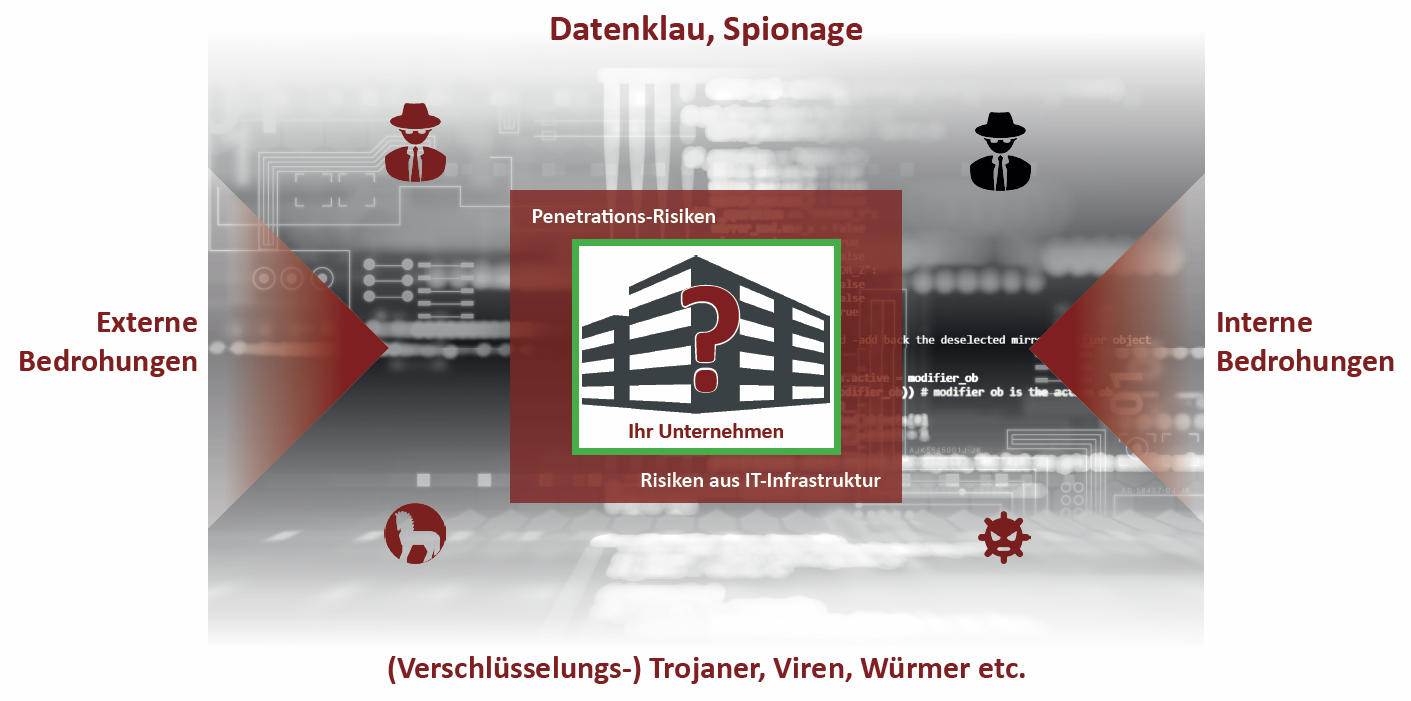

Die nachfolgende Grafik stellt die Bedrohungslage für Ihr Unternehmen schematisch dar. Es gilt sich gegen externe wie interne Bedrohungen zu schützen, die insbesondere aus Datenklau, Spionage und der Infizierung mit Verschlüsselungstrojanern, Viren und Würmern bestehen.

Wir bieten Ihnen ein professionelles Leistungsangebot

für Ihre IT-Sicherheit

Worst-Case-

Simulation

Worst-Case-Simulation

Wir checken Ihre Ausfallrisiken und simulieren den Ernstfall – den Ausfall Ihrer IT-Infrastruktur! Anschließend wissen Sie, mit welcher Dauer Sie bei einer solchen Betriebsunterbrechung rechnen müssen und wie Sie diese betriebsgerecht verkürzen können.

Penetrations-Test

Penetrations-Test

Wir testen live für Sie, wie durchlässig und damit anfällig Ihr System für externe wie interne Bedrohungen durch Trojaner, Viren, Würmer und Hacker bzw. Daten-Diebe/Spione ist. Anschließend wissen Sie detailliert, wo und wie Sie für mehr Sicherheit sorgen müssen.

Desaster

Recovery-Plan

Desaster Recovery-Plan

Für den Fall der Fälle gilt es, schnellstmöglich wieder alle Geschäftsabläufe unterbrechungsfrei herstellen zu können. Wir erarbeiten mit Ihnen einen auf Ihr Unternehmen zugeschnittenen Plan für die Wiederherstellung der Systeme.

erfahren

erfahren